Coin-Report - Cryptocurrency and Blockchain

Ripple Challenges SEC's $2 Billion Fine as XRP Faces Crucial Legal and Market Tests

XRP-Gate: Ripple's Legal Battle with the SEC In a recent development reported by FXStreet German site, Ripple has pushed back against a staggering $2 ...

Cryptocurrency Market in Flux: Spotlight on Ethereum's Potential ETF Impact and Price Predictions

Market Analysis: Focus on Cryptocurrencies Recent movements in the cryptocurrency market show a mixed performance of leading digital currencies. Accor...

IMF Endorses Bitcoin as a Vital Asset for Financial Stability Amid Global Economic Challenges

Financial Instability: IMF Views Bitcoin as a Significant Asset Protection In a recent report, the International Monetary Fund (IMF) highlights the im...

Ripple Gears Up for Legal Showdown: XRP Surges as SEC Battle Looms

XRP News: Ripple Prepares to Challenge SEC In a significant development, FXStreet German site reports that XRP has surged over the $0.50 mark as Rippl...

Solana Surpasses Ethereum as Top Network for Stablecoin Transactions

Ethereum Overtaken: Solana Becomes Global Leader in Stablecoin Transfers As reported by finanzen.net, the blockchain project Solana has surpassed Ethe...

Swiss Initiative Pushes National Bank to Adopt Bitcoin as Reserve Asset

Volksinitiative: Die Nationalbank soll in Bitcoin investieren In der Schweiz wird eine Volksinitiative gestartet, die darauf abzielt, dass die Schweiz...

XRP Lawyer Steps Up to Represent Coinbase Users in SEC Legal Battle

XRP Lawyer Seeks to Act as Amicus Curiae in Coinbase vs. SEC Lawsuit John Deaton, known for his support of the XRP community, has once again come to t...

Ethereum Layer-3 Network Degen Chain Sets New Speed Record Surpassing Base Levels

Ethereum Layer 3: Highest TPS Surpasses Base Network The Degen Chain, an Ethereum Layer-3 network, recently set a new record for transactions per seco...

Bitcoin Halving Sparks Fee Surge as Runes Protocol Launches

Bitcoin Halving: Runes Protocol Goes Live, Fees Skyrocket Following the recent Bitcoin halving, transaction fees on the blockchain have surged dramati...

We have compared the best crypto exchanges for you. Just take a look at our free crypto exchange provider comparison.

We have compared the leading crypto tax tool providers for you. Check out our free crypto tax tool provider comparison.

The Best Bitcoin Mining Providers at a Glance

» Infinity HashFrom our perspective, currently the best mining provider on the market. With the community concept, you participate in a mining pool completely managed by professionals. A portion of the earnings are used for expansion and maintenance. We've never seen this solved as cleanly anywhere else.

» Hashing24A well-known and established cloud hosting company. With a good entry point and in a good market phase, a good ROI can also be generated with some patience. Unfortunately, we see the durations as a major drawback.

Top 10 most read posts

Top 10 ICOs to Watch in 2023

Collateral Network (COLT) Collateral Network (COLT) is a next-generation decentralized lending platform that leverages blockchain technology to facilitate secure and efficient...

Investment Tips for the Budding Crypto Millionaire

Introduction: An Insight into Crypto Investment If you're venturing into the promising world of cryptocurrencies, a solid investment strategy can be...

Understanding ICOs: Risks, Rewards, and Regulations

Introduction to ICOs Initial Coin Offerings, often shortened to ICOs, are an increasingly popular method of fundraising for new projects in...

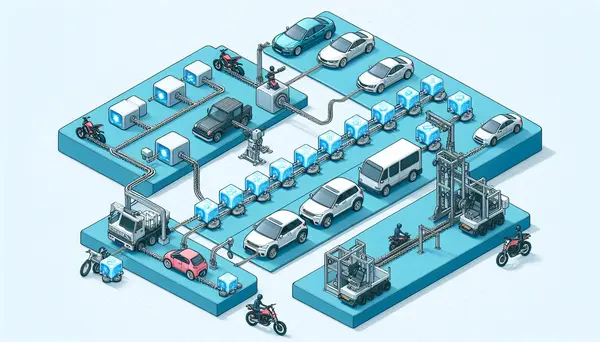

Blockchain's Influence on the Automotive Industry

Introduction: Unveiling the Power of Blockchain Blockchain technology is boldly advancing into a variety of industries, utterly transforming our occasional transactions...

ICO vs IPO: Which is the Better Investment?

Introduction: Understanding ICO and IPO Before delving into the difference between ICO and IPO, it's crucial to understand what these terms...

Mastering Technical Analysis for Bitcoin Trading

Introduction to Technical Analysis for Bitcoin Trading Trading in the cryptocurrency world, particularly Bitcoin, requires careful decision-making and strategic planning. One...

Bitcoin's Rise and Fall: Historical Analysis

Introduction: Bitcoin's Dynamic Journey Bitcoin, the world's first and most recognized digital currency, is often the subject of dramatic headlines, featuring...

How to Build a Diversified Crypto Portfolio: A Step-By-Step Guide

Introduction: The Importance of Diversification Investing in cryptocurrencies can be both exciting and rewarding. However, it's crucial to remember that the...

Blockchain's Potential Beyond Cryptocurrency

Introduction: Blockchain's Potential Beyond Cryptocurrency When we hear the term "blockchain," most of us instinctively think of cryptocurrencies like Bitcoin and...

The Role of Cryptocurrencies in Venture Capital: A New Frontier

Introduction - Understanding Cryptocurrencies and Venture Capital As technology evolves, so does our understanding of what makes a valuable asset. The...

- How can blockchain technology help to enhance data security? 14

- What are the best practices for securely transferring funds between different wallets or exchanges? 2

- Can you explain how MakerDAO's DAI stablecoin maintains its stability? 10

- How does insurance for cryptocurrency held in exchanges work? 9

- What are the best ways to secure a Bitcoin wallet? 6

- Can you recommend any books or resources for learning about technical analysis in cryptocurrency trading? 4

- What are the differences between a centralized exchange and a decentralized exchange? 5

- How are developing countries leveraging cryptocurrencies to overcome economic challenges? 6

- What are the best forums or communities for staying updated on crypto news and market trends? 16

- Can anyone share some common mistakes to avoid when investing in cryptocurrency for the first time? 16